I SentinelOne kan eksluderinger laves på flere forskellige måder, men normalt vil man enten lave dem i forbindelse med en threat eller manuelt direkte på en mappe. I denne guide vil vi gennemgå de 2 muligheder, samt hvilke indstillinger der findes.

Det er vigtigt at huske, at hver gang man lave en ekskludering, tillader man potentielt noget uønsket at bliver afviklet fra den givne mappe.

I SentinelOne gælder en ekskludering for alle de maskiner som ligger i samme mappe. Så det kan godt betale sig at lave flere mapper, så ikke alle maskiner skal dele de samme ekskluderinger.

Dette kunne enten være ved at lave mapper, hvor man delte underkunder op i, eller man lagde server ind, med en bestemt type applikation installeret (SQL, Exchange osv):

Hvis man lave ekskluderinger på "site" niveau, så vil alle underliggende mapper nedarve dem.

Ekskludering fra threats

Hvis klienten har stoppet en fil eller process, og derved optræder som en threat i kontrol panelet, så vil den stå som sådan:

Hvis dette vurderes at være en falsk positiv, kan man lave en ekskludering direkte på denne.

Klik på "Actions" øverste i højre hjørne, og vælg "Add to Exclusions"

Man vil så kunne se den hash værdi filen har, og evt ændre i den beskrivelse der står om filen -som udgangspunkt vil beskrivelsen blot indeholde stien til hvor filen blev fundet.

Manuelt oprettede ekskludering

Man kan naturligvis også oprette eksluderinger på filer og mapper, som man typisk kender det fra andre antivirus produkter.

Gå til menu punktet "Sentinels" i venstre side, og vælge derefter "Exclusions" i toppen af menu baren:

I det fleste tilfælde er det "Path" man vil bruge til at lave sin ekskludering. Klik på Path, og klik på "New exclusion"

Herefter udfyldes stien til mappen som man vil ramme, og evt tillader undermapper. En ting der dog er meget vigtigt er, at man udvider under "More options" så man kan vælge hvilken type ekskluderingen skal være. Som standard står den nemlig til "Suppress alerts" som kun betyder, at den ikke rapporterer på evt trusler i den givne mappe.

Anbefalingen er normalt at man bruger den der hedder "Interoperablilty". Men listen skal forstås som fra toppen er det "mindst ekskluderet, men mest sikkert". Og jo længere ned man kommer, jo mere overvågning bliver slået fra, men jo mindre sikkert er det.

Man bør altid starte med "Interoperability", og hvis man stadig oplever problemer med en applikation der ikke virker. Kan man vælge en af de lavere "modes".

Ekskluderinger lavet ud fra katalog.

Indbygget i SentinelOne's portal, er der indbygget en række foruddefinerede ekskludering, som kan sættes på via "Path" som beskrevet i ovenstående tekst:

Vælg "Add from Exclusion Catalog", efterfølgende kan man vælge at søge den applikation frem, som man vil lave det ud fra. Eks SQL servers:

Click nederst i højre hjørne på "Exclude from Current Scope" og de markerede linjer, vil nu bliver lagt på den mappe man står i.

Det skal siges, at det ikke er alt software der findes i kataloget. Og det kan godt være at man stadigvæk har behov for at lave tilrettelser manuelt. Men som udgangspunkt kan det bruges som en rettesnor, for at få lavet en del af arbejdet.

Blacklists

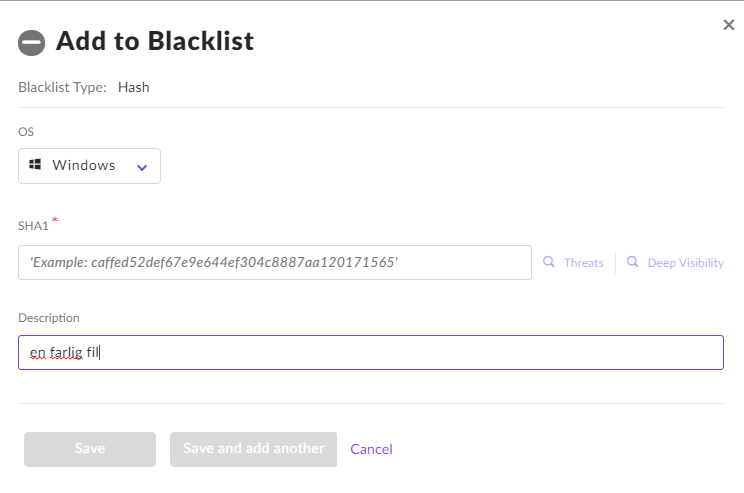

Blacklists er en mulighed for, at tilføje SHA værdier på filer man ønsker at få fjernet fra de maskiner man har SentineOne på. Det kunne være man havde læst om en virus/trussel, som man ønsker at være på forkant med.

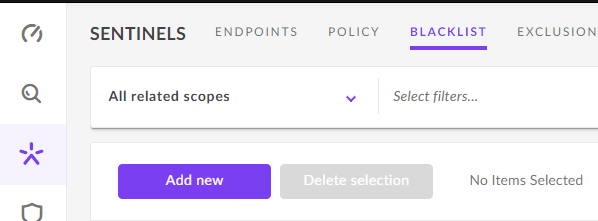

De filføjes under "Sentinels" og derefter "Blacklists" i toppen:

Herfra klikker man "Add new" og udfylder boksen:

Der accepteres kun SHA1 værdier på nuværende tidspunkt.